Kostenfreies Webinar: Softwaregestütztes ISMS & TISAX in der Automotive-Branche Spätestens durch die Einführung des TISAX Standards sind die Anforderungen an die Informationssicherheit in der Automobilbranche gestiegen. In diesem kostenfreien Webinar zeigen wir Ihnen, welche konkreten Informationssicherheits- und Datenschutzanforderungen in dem Automobilsektor bestehen und wie Sie ihnen gerecht werden können. Sie erhalten einen praxisnahen Überblick über […]

Kostenfreies Webinar: Softwaregestütztes ISMS mit BAIT (Banken) / VAIT (Versicherungen) / KAIT Wie steht es um den Schutz von Finanz- und Versicherungsdaten? Um diesen Schutz gewährleisten zu können, veröffentlichte die Bundesanstalt für Finanzdienstleistungsaufsicht die bankenaufsichtlichen (BAIT) und versicherungsaufsichtlichen Anforderungen an die IT (VAIT). Diese gehen mit zahlreichen Anforderungen einher, welche Informationssicherheitsbeauftragte vor eine komplexe Herausforderung […]

Kostenloses Online-Webinar: Softwaregestütztes DIMS (Datenschutz Informationssicherheit Management System) – eine integrierte Lösung Willkommen zu unserem kostenfreien Webinar, das sich mit der Umsetzung von Datenschutz und Informationssicherheit mit Hilfe von ISMS-Software beschäftigt. In diesem Webinar stellen wir Ihnen die QSEC®-Software vor und zeigen Ihnen, wie sie die Anforderungen des IT-Grundschutzes, der ISO/IEC 27001 und der DSGVO […]

„QSEC 8.0: GRC/ISMS-Software – die Zukunft – neue Funktionen und Module!“ – mit Kundenvorträgen der TAKKT AG Wir möchten Sie herzlich zu unserer bevorstehenden Online-Veranstaltung „QSEC 8.0: GRC/ISMS-Software – die Zukunft – neue Funktionen und Module!“ einladen. Hier sind die Details zu unserem Kunden: 29. September 2023: Die TAKKT AG teilt mit Ihnen ihre […]

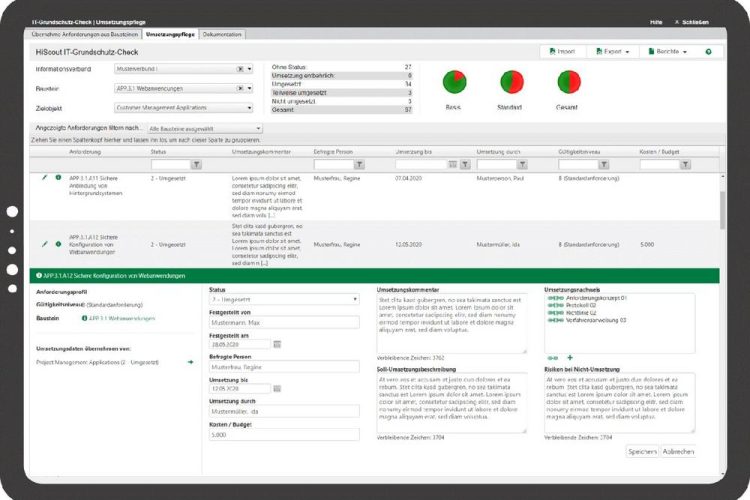

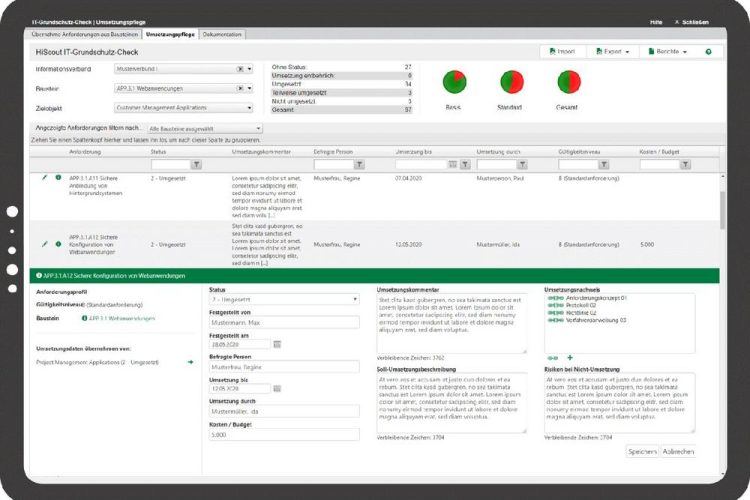

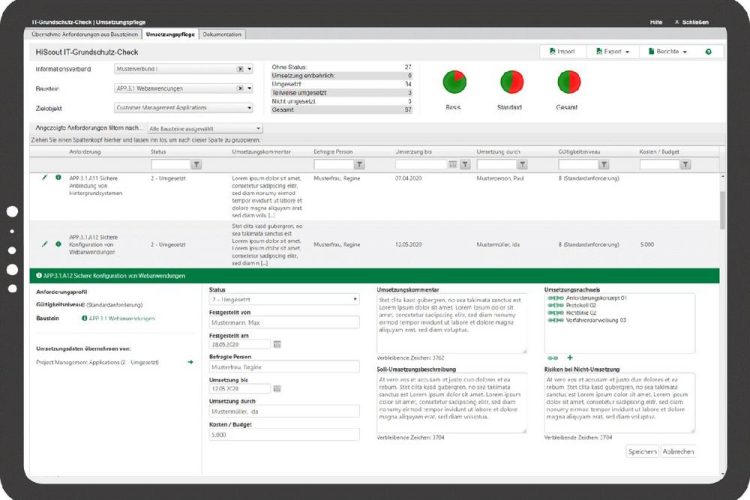

Wie Sie ein zukunftssicheres ISMS in Ihrer Organisation einführen und bei Bedarf flexibel an Ihre individuellen Anforderungen anpassen Grundschutzcheck und übergreifendes Maßnahmenmanagement Integriertes IT-Grundschutzkompendium Dezentrale Datenerhebung mit automatisierten Fragebögen Redundanzfreie Sicherheitskonzepte Sichere Zertifizierung Auditmanagement und Self-Assessment Individuelle Arbeitsweisen Maßgeschneidertes Reporting Hierarchische Strukturen mit Mandanten und Untermandanten verwalten Synergien zwischen ISM, Datenschutz und Business Continuity Management nutzen […]

„QSEC 8.0: GRC/ISMS-Software – die Zukunft – neue Funktionen und Module!“ – mit Kundenvortrag der Uniklinik Köln Wir möchten Sie herzlich zu unserer bevorstehenden Online-Veranstaltung „QSEC 8.0: GRC/ISMS-Software – die Zukunft – neue Funktionen und Module!“ einladen. Hier sind die Details zu unserem Kunden: 21. September 2023: Die Uniklinik Köln teilt mit Ihnen ihre […]

Kostenfreies Webinar: Softwaregestütztes ISMS mit BAIT (Banken) / VAIT (Versicherungen) Wie steht es um den Schutz von Finanz- und Versicherungsdaten? Um diesen Schutz gewährleisten zu können, veröffentlichte die Bundesanstalt für Finanzdienstleistungsaufsicht die bankenaufsichtlichen (BAIT) und versicherungsaufsichtlichen Anforderungen an die IT (VAIT). Diese gehen mit zahlreichen Anforderungen einher, welche Informationssicherheitsbeauftragte vor eine komplexe Herausforderung stellen. In […]

Welchen Mehrwert hat TISAX® für Unternehmen der Automobilindustrie? Alles zu Ressourcen, Kosten und ROI einer Zertifizierung nach TISAX® Für viele Unternehmen in der Automobilindustrie schlägt die Uhr bereits fünf vor 12. Der Grund: neben VW fordern auch andere große OEMs wie BMW insbesondere ihre Zulieferer zur Zertifizierung nach TISAX® auf, um einen hohen Sicherheitsstandard in der gesamten […]

Wie Sie ein zukunftssicheres ISMS in Ihrer Organisation einführen und bei Bedarf flexibel an Ihre individuellen Anforderungen anpassen Grundschutzcheck und übergreifendes Maßnahmenmanagement Integriertes IT-Grundschutzkompendium Dezentrale Datenerhebung mit automatisierten Fragebögen Redundanzfreie Sicherheitskonzepte Sichere Zertifizierung Auditmanagement und Self-Assessment Individuelle Arbeitsweisen Maßgeschneidertes Reporting Hierarchische Strukturen mit Mandanten und Untermandanten verwalten Synergien zwischen ISM, Datenschutz und Business Continuity Management nutzen […]

Wie Sie ein zukunftssicheres ISMS in Ihrer Organisation einführen und bei Bedarf flexibel an Ihre individuellen Anforderungen anpassen Grundschutzcheck und übergreifendes Maßnahmenmanagement Integriertes IT-Grundschutzkompendium Dezentrale Datenerhebung mit automatisierten Fragebögen Redundanzfreie Sicherheitskonzepte Sichere Zertifizierung Auditmanagement und Self-Assessment Individuelle Arbeitsweisen Maßgeschneidertes Reporting Hierarchische Strukturen mit Mandanten und Untermandanten verwalten Synergien zwischen ISM, Datenschutz und Business Continuity Management nutzen […]